سیاست ها، سرویس های امنیتی و مکانیزم های پیاده سازی

اصولا دلیل اصلی و فلسفه وجودی سرویس های و مکانیزم های امنیتی، تهدیدهایی هستند که متوجه سرویس های امنیتی بر روی شبکه ارتباطی مانند اینترنت میباشند. این سرویس های میتوانند سیستم ورود به یک سیستم عامل خاص (Login) و یا سیستم فروش یک فروشگاه آنلاین باشند.

عناوين مطالب: '

- سرویس های امنیتی (Security Services)

- سرویس شناسایی هویت یا Authentication

- سرویس کنترل دسترسی یا Authorization یا Access Control

- تفاوت Authentication و Authorization

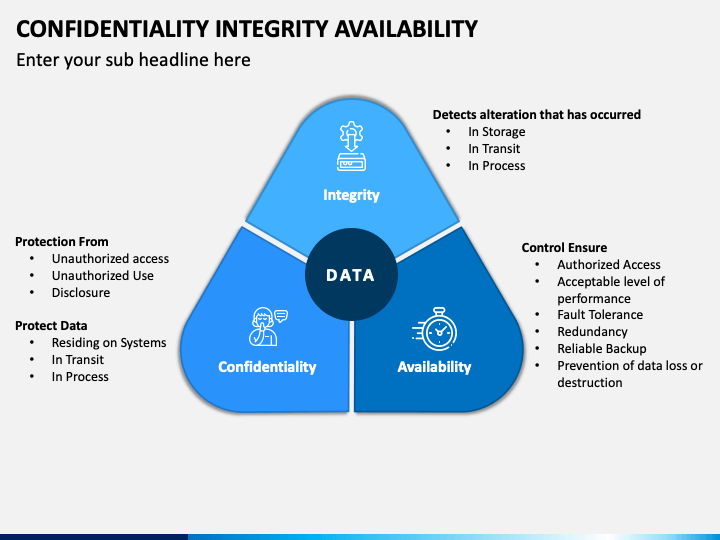

- سرویس محرمانگی داده ها یا Data Confidentiality

- سرویس صحت یا یکپارچگی داده ها یا Data Integrity

- سرویس عدم انکار یا Non repudiation

- سرویس بی نامی کاربر یا User anonymity

- سرویس عدم رهگیری مکان یا location Untraceability

- سرویس مهر زمانی یا freshness

- مکانیزم های امنیتی

- تفاوت security و privacy(حریم خصوصی)

سیاست امنیتی (Security Policy)

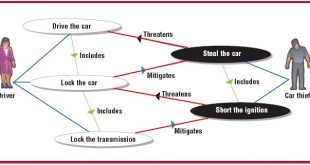

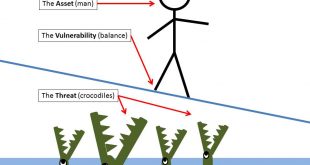

ما معمولا یک مجموعه دارایی های بارارزش داریم که تهدید هایی آن ها را تهدید میکنند. ما برای آنکه جلوی این تهدید ها را بگیریم نیازمند به کاربردن یک سری سیاست امنیتی هستیم. بر اساس نتایج به دست آمده در زمان تحلیل مخاطره (هنگامی که مستندات مدیریت مخاطره را تنظیم و خطرات مختلف را تحلیل، اولویت بندی و احتمال وقوع و جدیت هر یک را اندازه گیری میکردیم) یک سری نقاط تهدید پذیری را در سیستم شناسایی میکنیم که باید ایمن شوند. اساسا سیاست های امنیتی این نقاط تهدید پذیر و نوع ایمن شدن شان را بر اساس اولویت مشخص میکند.

توجه ؛ هیچ سیاست امنیتی وجود ندارد که تمام مخاطرات متوجه سیستم را در بر بگیرد و تنها باید بین مخاطرات، اولویت های آن ها و منابع موجودی که مدیریت سازمان یا نهاد به پروژه یا سیستم تخصیص داده توازنی برقرار نماید.

برای مثال یک سیاست امنیتی در یک شرکت تعیین میکند که شبکه داخلی به اینترنت حتی به صورت فیزیکی نباید متصل شود. یا یک سیاست امنیتی تعیین میکند تنها کاربران خاصی اجازه تغییر قیمت ها در یک فروشگاه الکترونیکی را دارند.

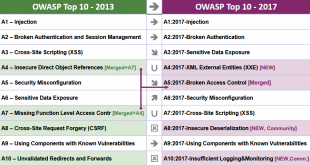

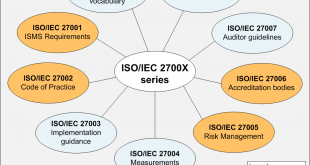

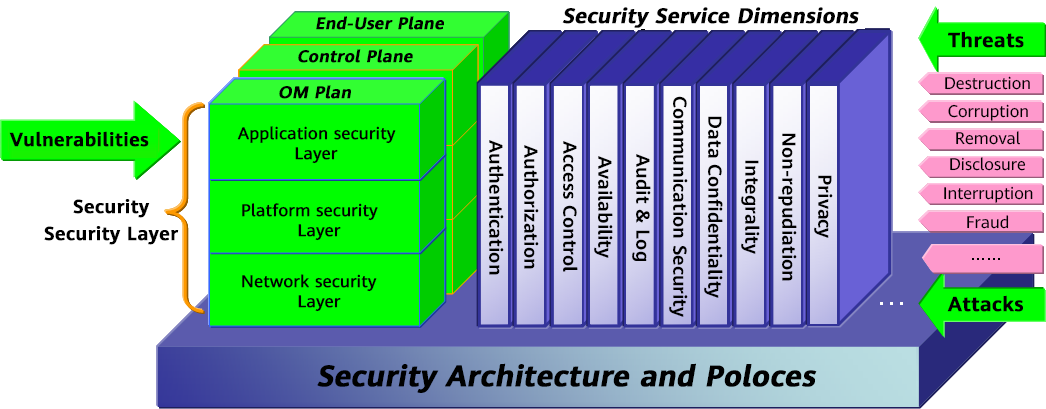

سرویس های امنیتی (Security Services)

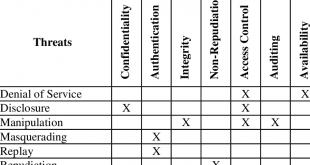

سرویس های امنیتی یک مجموعه کارکرد (Functionality) هستند که برای پیاده سازی سیاست های امنیتی استفاده میشوند. از مهمترین این سرویس های میتوان به شناسایی هویت (Authentication) کنترل دسترسی(Access Control)، محرمانگی داده ها، یکپارچگی داده ها ، عدم انکار، بی نامی کاربر، عدم رهگیری مکان و تازگی پیام اشاره کرد. که در فصل های بعد برخی از آنها را بررسی خواهیم نمود و در اینجا به توضیحی کوتاه در بار هر یک اکتفا می کنیم. برای پیاده سازی این سیاست های امنیتی از یک سری مکانیزم های امنیتی استفاده میکنیم. به عنوان مثال برای پیاده سازی سرویس امنیتی محرمانگی از مکانیزم های رمزنگاری و مکانیزم های پنهان نگاری استفاده می شود.

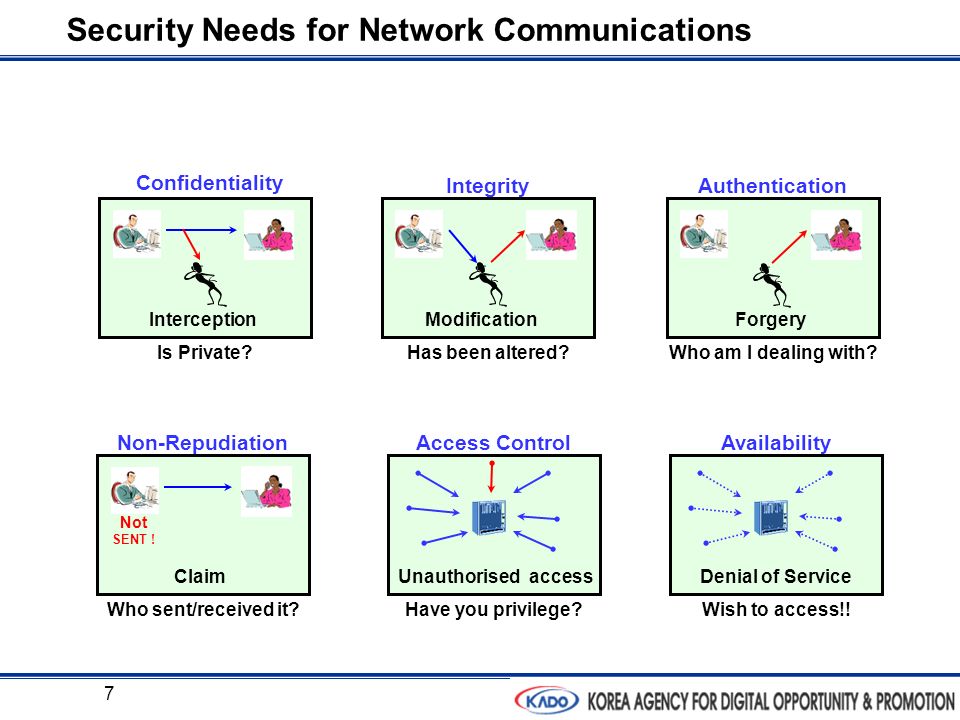

سرویس شناسایی هویت یا Authentication

وظیفه این خدمت حصول اطمینان از درستی هویت یک کاربر یا مبدا داده ها میباشد. به عنوان مثال هنگامی که کلمه عبور و نام حساب را برای چک کردن ایمیل تان وارد میکنید سیستم شما و هویت شما را شناسایی میکند تا مطمئن بشود اطلاعات را در اختیار فرد درستی قرار میدهد.

سرویس کنترل دسترسی یا Authorization یا Access Control

وظیفه این خدمت جلوگیری از دسترسی افراد غیرمجاز به منابع و داده های حفاظت شده میباشد.

تفاوت Authentication و Authorization

ممکن است دو کاربر توسط یک سیستم شناسایی هویت شوند و به آن سیستم دسترسی پیدا کنند. اما اینکه هرکدام از آن کاربرها در چه سطحی به داده ها و کارکرد هی آن سیستم میتوانند دسترسی داشته باشند مربوط به مبحث کنترل دسترسی یا Authorization است. برای مثال در یک سیستم کاربری فقط مجاز است یک سری داده را ببیند و کاربر دیگری حتی دسترسی دیدن آن داده ها را ندارد، در عین حال کاربری نیز وجود دارد که دسترسی تغییر در این داده ها را هم دارد.

سرویس محرمانگی داده ها یا Data Confidentiality

این خدمت امنیتی تضمین میکند که فقط کاربران مجاز قادر به فهم داده های محافظت شده هستند. مثال؛ فرض کنیم شما اطلاعات کارت اعتباری تان را برای بانک ارسال میکنید برای آنکه این داده ها در بین مسیر محرمانه بماند و در این فاصله هیچ شخص دیگری حتی اگر به این داده ها دسترسی پیدا کند نتواند مفهوم و معنی آن ها را بفهمد در اینجا شما به محرمانگی داده ها نیاز دارید. یک مجموعه مکانیزم هایی برای پیاده سازی محرمانگی داده ها وجود دارد. این مکانیزم ها معمولا رمزگذاری یا encryption یا حتی مکانیزم های پنهان نگاری هستند. شاید بتوان گفت مکانیزم های رمزگذاری عمده سرویس های امنیتی مختلف را تامین میکنند.

سرویس صحت یا یکپارچگی داده ها یا Data Integrity

وظیفه این خدمت حصول اطمینان از عدم تغییر داده ها توسط افراد غیرمجاز و یا خطاهای نرم افزاری یا سخت افزاری پیش آمده در فرآیند انتقال میباشد. مثال؛ اگر یک نامه الکترونیکی ارسال نمایید و متن آن نامه پیش از رسیدن به دریافت کننده به هر دلیل تغییر بکند (چه توسط یک خطای نرم افزاری یا سخت افزاری و چه توسط یک انسان) بر فرض دو خط از نامه پاک شود در این حالت میگوییم صخت داده ها از بین رفته است. به عنوان مثال دیگر فرض کنیم ما یک سیستم حسابداری داریم و یک کاربر مجاز دسترسی پیدا میکند و یک سند را تغییر میدهد، یک صفر به یکی از ارقام سند اضافه میکند، در اینجا میتوان گفت یکپارچگی کل داده های این سیستم حسابداری از بین رفته و این داده ها دیگر معنی حقیقی خودشان را ندارند.

سرویس عدم انکار یا Non repudiation

این خدمت تضمین میکند فرستنده یا گیرنده اطلاعات نتواند فرستادن یا دریافت اطلاعات را انکار کند. مثال؛ فرض کنیم شما نامه الکترونیکی محرمانهای را دریافت کرده اید. برای آنکه شما نتوانید دریافت این نامه را در مراجع حقوقی انکار کنید نیاز به خدمت عدم انکار است، که ثابت میکند شما نامه را دریافت کردهاید. این نوع سرویس های معمولا پرهزینه هستند و ساختارها و مکانیزم های پیچیدهای را طلب میکنند.

سرویس بی نامی کاربر یا User anonymity

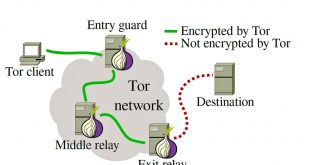

هویت کاربر را در یک تراکنش در شبکه حفظ میکند. هویت کاربر با هویت فرد یکی نیست بلکه کاربر یک موجودیت یا entity در یک قسمتی از عملیات پرداخت است مثل مفهوم کاربر در یک شبکه. سرویس های بینامی کاربر از افشا شدن اطلاعات نام کاربر در عملیات پرداخت ممانعت میکند. یک راه استفاده از شبه نام است؛ اما چون مکان و اطلاعات host نگه داری میشود به راحتی از روی اطلاعات host میتوان اطلاعات کاربر را بدست آورد.

سرویس عدم رهگیری مکان یا location Untraceability

مکان فیزیکی کاربر بخاطر عملیات خصوصی و … مخفی میماند. معمولا این کار به واسطه هاستهای میانی صورت میگیرد در صورتی که هاست های میانی صادق[1] باشند.

سرویس مهر زمانی یا freshness

تازه گی اطلاعات باعث میشود که حمله کنندگان نتوانند از اطلاعاتی که بین فرستنده و گیرنده رد و بدل میشود استفاده کرده و با replay کردن پیامها مجددا عملیات را تکرار نمایند.

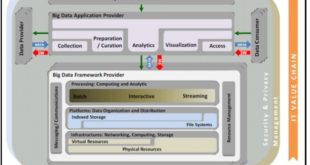

مکانیزم های امنیتی

سرویس های امنیتی که تا کنون به آن ها اشاره کردیم توسط یک مجموعه مکانیزم های امنیتی پیاده سازی و نهایتا اجرا میشوند. این مکانیزم ها نیز خود توسط پروتکل های امنیتی و الگوریتم های از پیش تعریف شده طراحی و پیاده سازی میشوند. اصولا مکانیزم های امنیتی را میتوان به دو دسته خاص و فراگیر تقسیم بندی کرد.

مکانیزم های امنیتی خاص ؛ برای پیاده سازی یک سرویس های امنیتی مشخص به کار میروند (مثلا مکانیزمی فقط در پیادهسازی Data Confidential به کار برود). در حالیکه مکانیزم های امنیتی فراگیر (Pervasive) ؛ به یک سرویس های های خاص تعلق ندارند و برای پیادهسازی هر خدمتی قابل استفاده است.اگر بخواهیم مثالی از مکانیزم های امنیتی فراگیر بزنیم میتوانیم به مکانیزم برچسب های امنیتی (Security Label) اشاره کرد که سطح امنیتی یا محرمانه بودن اطلاعات را مشخص میکند. در هر یک از سرویس های امنیتی که در قسمت های قبل به آن ها اشاره کردیم این مکانیزم میتواند به کار برود. از دیگر مکانیزم های امنیتی فراگیر پر اهمیت میتوان به بازیابی امنیتی، حسابرسی امنیتی و تشخیص حادثه (حمله) اشاره کرد.

بازیابی امنیتی یا Security Recovery

یک مجموعه روشهایی هستند که به یک سیستم کمک میکنند هنگامی که یک حمله اتفاق میافتد بتواند از آن حمله خودش را بازیابی نماید و به موقعیت پیش از حمله بازگردد. مثال: کاربران مزاحم یا حملهکنندگان را در لیست سیاه قرار داد و دسترسی آن ها را به سیستم قطع کرد. مثالی دیگر: قطع فیزیکی یک شبکه با شبکه عمومی تا زمانی که مشکل حل شود و آن شبکه و سیستم های درون آن شبکه به وضعیت عادی خود بازگردند.

حسابرسی امنیتی یا Security Audit

این مکانیزم کمک میکند فعالیت های حساس به امنیت یک سیستم (مانند ورود به سیستم و یا تغییر داده های محرمانه) پیاپی پایش شوند تا اگر احیانا حملهای اتفاق افتد و اختلالی در سیاست امنیتی سیستم رخ داد بلافاصله شناسایی شود و به سیستم های بازیابنده هشدار داده شود تا آن سیستم را بازیابی کنند. فرض کنیم در سیستم حسابداری فردی توانسته با دسترسی غیرمجاز عددی را تغییر دهد حال اگر ما حسابرسی امنیتی بر روی پایگاه داده های این سیستم داشته باشیم و در صورتی که ارتباط این ارقام به هم بخورد و یکپارچگی داده از بین برود این مکانیزم بلافاصله هشدار میدهد ومدیر سیستم متوجه میشود حادثهای رخ داده و میتواند برای بازیابی آن میتواند اقدام کند.

تشخیص حمله یا intrusion detection :

این مکانیزم یک سری از حمله ها را هنگامی که اتفاق میافتند یا مهاجم سعی میکند حملهای را طراحی کند و سیاست های امنیتی سیستم را تحت الشعاع قرار دهد کشف و شناسایی میکند. پس وظیفه این مکانیزم شناسایی روی دادهای خاصی است که مغایر با سیاست های امنیتی یک سیستم است و یا به طور بالقوه میتواند برای آن یک تهدید محسوب گردد.برای مثال اگر ورود به منابع یک شبکه محلی از یک سیستم خارجی مانند اینترنت طبق سیاست های امنیتی که برای آن شبکه طراحی شده ممنوع باشد. حال اگر چنین اتفاقی رخ دهد و مکانیزم تشخیص حمله این هجمه را شناسایی کند بلافاصله آن را ثبت و گزارش میکند.

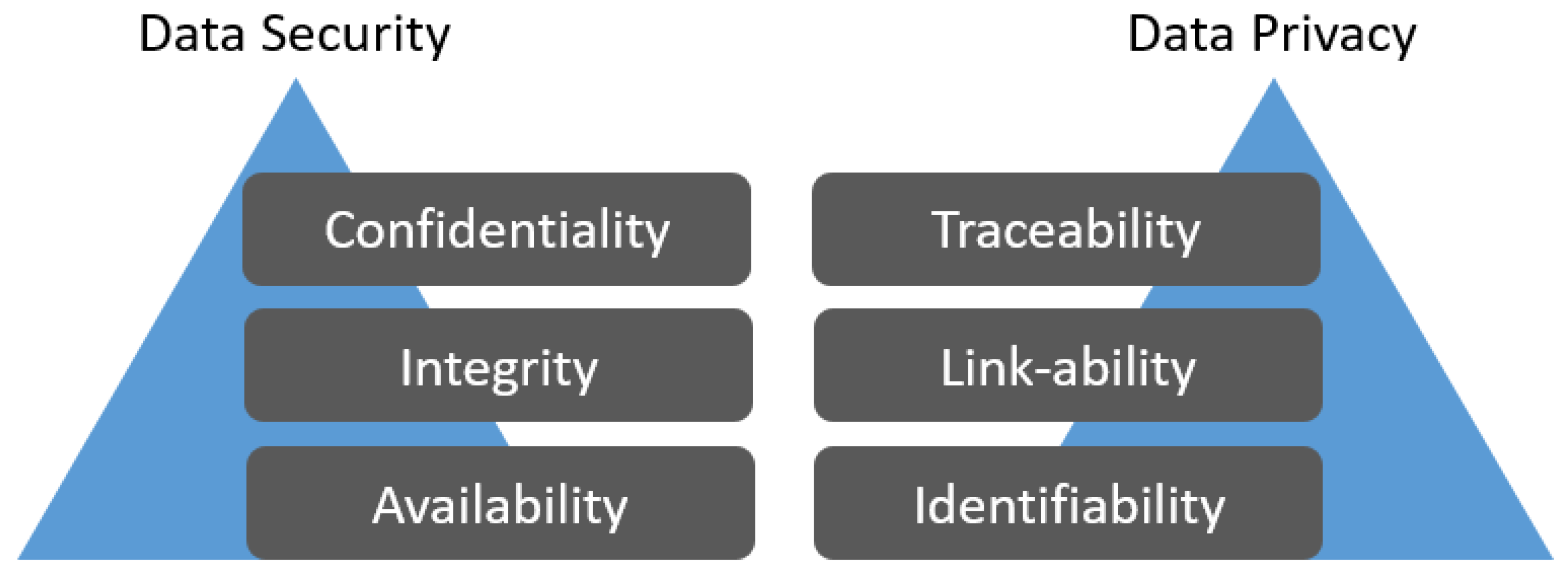

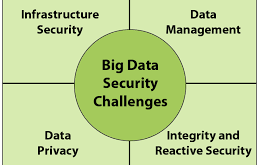

تفاوت security و privacy(حریم خصوصی)

در دنیای دیجیتال، امنیت مترادف حریم خصوصی تلقی میشود، اما حقیقت این است که آنها اصلا شبیه نیستند. تا زمانی که این دو اصطلاح اشتباه فهمیده میشوند و یا به جای یکدیگر استفاده شوند، سازمانها در حفاظت از حریم خصوصی مصرف کنندگان مشکل خواهند داشت. سازمان ها در مقابل تهدیداتی که موجب از به خطر افتادن خدمات آنها می شود اهمیت میدهند ولی متسفانه به همان اندازه در مقابل تهدیداتی که اطلاعات خصوصی کاربران به خطر می اندازد اهمیت نمیدهد. به همین دلیل چرا که ما پیوسته در حال از دست دادن اعتماد خود به نامهای بزرگ مانند Facebook و Google بخاطر استفاده از دادههای مان، هستیم. به علت سو استفاده اطلاعات شناخته شده و مهم در سالهای اخیر، مصرف کنندگان نسبت به نیاز خود برای محافظت از حریم خصوصی خود آگاهی بیشتری دارند.

برای حفظ اعتبار و اعتماد یک کسب و کار، امنیت و حریم خصوصی مانند دو نیمه یک زیپ هستند: هنگامی که به هم متصل می شوند، یک پیوند قوی ایجاد می کنند و از شرکت و فرد در برابر خطر محافظت می کنند. مدیریت آنها به عنوان سیلوهای مجزا به احتمال زیاد منجر به برداشت نادرست خطرناک از خطر می شود.

امنیت در نقش حریم خصوصی چیست؟

از سوی دیگر، حریم خصوصی ایدهای پیچیدهتری از امنیت است. تجربه کردن حریم خصوصی به معنی در امان بودن از ناظران ناخواسته است. نرمافزارهای امنیتی ممکن است به چالش محافظت از دستگاهها در برابر ویروسها و متجاوزان رسیدگی کند، اما کنترل این که چگونه اطلاعات به اشتراک گذاشته میشود را مدنظر قرار نمیدهند. همچنین به کاربران حق این انتخاب را نمیدهد که چه اطلاعاتی را برای چه افرادی به اشتراک گذاشته شوند. نرمافزارهای امنیتی به این دلیل اهمیت دارند که از دستگاهها در مقابل تهدیدات وارده محافظت میکند، اما هنگامی که اطلاعات با دیگران به اشتراک گذاشته میشود، بیاثر اند.

برای درک بهتر این که چرا حریم خصوصی اهمیت دارد، ما در منازل خود از نصب پرده در مقابل پنجره استفاده میکنیم. این پرده یک حصارها غیرقابلنفوذ نیست ولی این امکان را میدهند که ما را از مشاهده شدن به صورت ناخواسته در زمانی که نمی خواهیم، محفوظ کند. همین انتظارات باید برای حفظ حریم خصوصی در دنیای سایبری نیز وجود داشته باشند. مهمترین و ارزشمندترین قسمت حریم خصوصی، توانایی تعیین کردن این که اطلاعاتمان چگونه، در چه زمانی و توسط چه کسی مورد استفاده قرار میگیرند است.

چالش: حریم خصوصی و امنیت ارتباط نزدیکی دارند ولی با این حال افزایش امنیت موجب افزایش حریم خصوصی نمی شود در واقع میتواند اثر معکوس داشته باشد.

[1] Honest

آدرس کانال تلگرام سایت بیگ دیتا:

آدرس کانال سروش ما:

https://sapp.ir/bigdata_channel

جهت دیدن سرفصل های دوره های آموزشی بر روی اینجا کلیک کنید.

جهت ثبت نام در دوره های آموزشی بر روی اینجا کلیک کنید.

Views: 6807

برچسبanonymity Authentication Authorization Confidentiality Integrity security service سرویس های امنیتی سیاست امنیتی سیاست های امنیتی معماری امنیت مکانیزم های امنیتی

خانه بیگ دیتا تحلیل شبکه های اجتماعی، متن کاوی، داده کاوی، اوسینت و داده های حجیم

خانه بیگ دیتا تحلیل شبکه های اجتماعی، متن کاوی، داده کاوی، اوسینت و داده های حجیم