تحلیل انتشار اطلاعات یا Diffusion در گراف شبکه اجتماعی

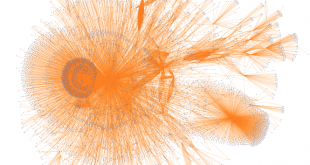

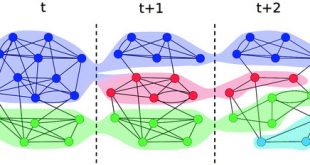

یکی از مهمترین فرایندهای دینامیکی در شبکههای اجتماعی و کلاً شبکههای پیچیده، فرایند تحلیل انتشار اطلاعات است. بهطورکلی هر چیزی که بتواند بهصورت فیزیکی یا مجازی میان گرهها جابجا شود میتواند در این فرایند انتشار مدنظر قرار گیرد. از انتشار بیماریهای واگیردار ویروسی و یا بیماریهای واگیردار اجتماعی گرفته تا انتشار حوادث و خرابیها، از شایعه گرفته تا گسترش یک عقیده یا دین و مذهب، از تبلیغ یک محصول گرفته تا گسترش یک فناوری، از انتشار اخبار گرفته تا انتشار رأی همگی در این دسته قرار میگیرند. یک چنین انتشارهایی ممکن است بهصورت آشکار رخ ندهند و ما فقط از روی شواهد موجود پی به وجود انتشار ببریم. مثلاً در زمان شیوع یک ویروس واگیردار، ما فقط افرادی را میبینیم که یکی پس از دیگری بیمار میشوند؛ ولی اینکه این بیماری از چه طریقی به آنها رسیده است را نمیتوانیم دریابیم. وظیفه اصلی این پروژه یافتن این جریانهای مخفی اطلاعاتی است که با مشاهده رخدادهای گوناگون درنهایت به یک گراف پیشنهادی بهعنوان گذرگاه اطلاعاتی خواهد رسید.

انتشار اطلاعات فرایند گسترش اطلاعات از طریق اعضای یک شبکه اجتماعی است. نفوذ اطلاعات زمانی رخ میدهد که اقدامات، نظرات و عقاید شخصی منجر به تغییر در زندگی و رفتار دیگران شود و این پدیدهی انتقال نفوذ از یک شخص به دیگری را انتشار نفوذ میگویند. افرادي كه در يك شبكه اجتماعي عضو هستند، موارد متعددی را مورد بحث قرار میدهند و اطلاعات مختلفي را داوطلبانه يا ناخواسته یا باهدف انتشار آن به مخاطبان وسیعی يا در يك حلقه دوستانه منتشر میکنند و میتوان گفت که شبکههای اجتماعی نقش مهمی در انتشار اطلاعات و به اشتراکگذاری اطلاعات دارد. با توجه به این خصوصیت شبکه اجتماعی، طبیعی است که از آن برای به حداکثر رساندن فروش محصولات خود بهرهبرداری کنند. یک روش که توسط شرکتها مورد استفاده میگیرد، مبتنی بر بازاریابی ویروسی است که مشتریان موجود در بازار محصولات را در میان دوستان خود قرار میدهند. مبارزات انتخاباتی مثال دیگری است که در آن یک نگاه خاص یا یک مجموعهای از نگاهها به برخی مخاطبان ارائه میشود و ازاینرو، این دیدگاهها از طریق مخاطبان پخش میشود. این معمولاً توسط تبادل پیام بین کاربران و یا زنجیرهای از نفوذ از طریق دهانبهدهان (Word Of Mouth) به دست میآید.

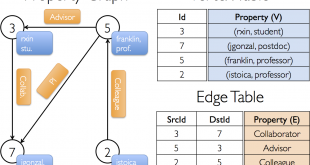

پروژه تحلیل انتشار اطلاعات بهطورکلی وظیفه تشخیص جریانهای مخفی اطلاعات در درون محتوی متنی که درواقع شاهراههای اطلاعاتی هستند را بهصورت یک گراف وزندار بر عهده دارد. وزن یالهای این گراف درواقع نشانگر میزان سرعت(عکس لختی زمان ) انتقال اطلاعات از طریق یال مربوطه است. و گرههای این گراف نشاندهنده تارنماهای تأثیرگذار در انتشار اطلاعات درون شبکه است که هر یک از این تارنماها با توجه به رفتار خود در برخورد با جریان اطلاعاتی میتواند نقشی متفاوت داشته باشد. این نقشها شامل تولیدکننده اطلاعات، مصرفکننده اطلاعات و انتقالدهنده اطلاعات هستند. این وظیفه با استخراج خصوصیات منفرد هر جریان اطلاعاتی(که در این سند به آنها آبشارهای اطلاعاتی هم گفته میشود) و گره های دخیل در آن جریان تکمیل میگردد.

از ویژگیهای مسئلهای که میبایست به دنبال راهحلی مناسب برای آن باشیم میتوان موارد زیر را بیان کرد:

- بسیاری از اوقات شبکه اجتماعی یا شبکه اطلاعاتیای که در بستر آن انتشار رخ میدهد را بهسختی میتوان شناسایی کرد. که این امر علتهای گوناگونی را شامل میشود. ازجمله:

- اغلب مشاهده نتایج فرآیند انتشار در چنین شبکههای مخفیای بهسادگی رخ میدهد. برای نمونه میتوان به موارد زیر اشاره کرد:

- در مورد انتشار ویروس میبینیم که در اثر شیوع یک بیماری واگیردار مردم پیدرپی بیمار میشوند و به پزشک مراجعه میکنند

- در شبکههای اطلاعاتی میبینیم که خبر خاصی در بین خبرگزاریها وبلاگها شروع به پخش شدن میکند و بهسرعت شیوع مییابد

- تاثیر گداری یا نفود گرهها

کلمه نفوذ در فرهنگ لغت دانشگاهی وبستر[1] به این صورت تعریف میشود: «قدرت یا ظرفیت یک فرد یا عواملی که موجب تأثیرگذاری او به شیوههای مستقیم یا غیرمستقیم میشود». جامعه شناسان تأثیر اجتماعی را بهعنوان تغییر در افکار، احساسات، نگرش یا رفتارهای فردی که از تعامل با فرد یا گروه دیگری به دست میآید، تعریف میکنند. بهطور کلی، نفوذ اجتماعی یک پدیدهای است که در آن رفتار یک کاربر موجب میشود دوستانش رفتار مشابهی داشته باشند. در اینجا نفوذ به معنی توانایی فرد برای متقاعد کردن دیگران به رفتار مشابه گرفته میشود. در جوامع شبکه اجتماعی، رفتار هر شخص در تأثیر بر دوستان یا پیروانش مهم است. نقش نفوذ و اثرات آن بهطور گسترده در جامعهشناسی، ارتباطات، بازاریابی و علوم سیاسی مورد مطالعه قرار گرفته است. گرههای دارای نفوذ همان گرههای مؤثری هستند که در شبکه تعداد محدودی را شامل میشوند.

- مسئله بیشینهسازی انتشار (IM)[2]

مسئله بیشینهسازی نفوذ، شناسایی تعدادی از گرههای استراتژیک است که بیشترین تأثیر را برای انتشار اطلاعات به دیگر گرهها در شبکه دارد. این گرهها معروف به گرههای آغازگر هستند که زیر مجموعهای از مفهوم گرههای مؤثر است. بیشینهسازی نفوذ (Influence Maximization) از مفهوم بازاریابی ویروسی ریشه دارد. بازاریابی ویروسی استراتژی برای انتشار اطلاعاتی مانند عقیده، اخبار، تبلیغات و مانند اینها در میان شبکهای از مردم با مؤثرترین روش تأثیرگذاری است. حل این مسئله برای به حداقل رساندن انتشار بیماری و یا حداکثر سازی تأثیر عقاید و یا تبلیغات در بازاریابی است. مسئله بهینهسازی یافتن گرههای مؤثر برای رسیدن به بیشینهسازی انتشار یک مسئله NP-hard است؛ بنابراین روشهای شناختهشدهای در تلاش برای یافتن راهحلهای تقریبی بهجای راهحل دقیق بودهاند. برای حل مسئله بیشینهسازی دو روش کلی وجود دارد که یکی بر اساس توپولوژیک شبکه و دیگری بر اساس فعالیت درون شبکه مسئله را حل میکنند.

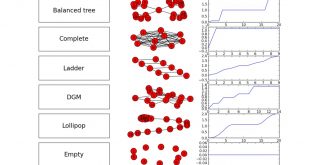

روشهای اکتشافی از معمولترین روشهای توپولوژیک است که بهعنوان یک راهحل تقریبی محسوب میشود. بهعنوان مثال از روش درجه برای رتبه دادن به همه گرهها بر اساس همسایههای آن گرهها استفاده میشود و k گره بالای لیست بهعنوان k گرههای مؤثر (k-IMP) شناخته میشود. باید توجه داشت که مشخص کردن روشهای اکتشافی کار مشکلی است چون مرزی برای آن تعیین نشده است. یکی دیگر از روشهای تقریبی که در این زمینه مورد مطالعه قرارگرفته روشهای حریصانه است که اثربخشی گرهها را بهصورت گره به گره بررسی میکند. در ادامه مدلهای انتشار مورد بررسی قرار میگیرند.

- مدل های انتشار

مدل انتشار، همچنین بهعنوان روشهای انتشار نیز شناخته میشود، کل فرآیند انتشار را شرح و تعیین میکند که چگونه نفوذ از طریق شبکه پخش میشود. نقش این مدل انتشار در درجه اول، تکرار یا شبیهسازی روند انتشار واقعی زندگی است و تعیین میکند که کدام گرهها توسط مجموعهای از گرههای آغازگر فعال میشوند. دو روش کلی برای مدلهای انتشار که مبتنی بر توپولوژیک شبکه هستند وجود دارد که در زیر مشهورترین آنها توضیح داده شده است .

- روش های مبتنی بر توپولوژی

- روش اکتشافی

- روش حریصانه

- مدل انتشار مستقل IC

- مدل آستانه خطی LT

- روش انتشار گرما HD

- مدل اپیدمیولوژی

- مدل انتشار فعالیت

روش های مبتنی بر توپولوژی

توپولوژی در لغت به معنای نگاشت یک فضا به هندسه مکانی است. توپولوژی آرایشی از عناصر مختلف مانند یالها و گرهها در یک ارتباط است. توپولوژی را توپولوژیک ساختار یک شبکه نیز میدانند. اکثر روشهای شناسایی گرههای مؤثر مبتنی بر اتصالات توپولوژیکی گرههای شبکههای اجتماعی هستند. بر اساس ساختار، شبکه مشخصههای مختلفی پیدا میکند ازجمله قطر، مثلثها، توزیع درجه، آنتروپی و غیره. این خصوصیات، توپولوژیک یک شبکه را تعریف میکند. یعنی شبکه از این توپولوژی برخوردار است. بدین منظور که چگونگی انتقال و انتشار اطلاعات از گرهها به یکدیگر را توپولوژیک یک شبکه تعیین میکند که دلیل آن تعیین کردن نقشهای گرهها در شبکه توسط توپولوژی آن است.

روش اکتشافی [3]

روشهای اکتشافی (Heuristic) مانند روشهای استفاده شده از درجه گره یا بینابینی میتوانند بسیار سریعتر از روشهای حریصانه عمل کنند. روشهایی مانند روشهای مرکزیت که از مفهوم جایگاه گره استفاده میکند بهعنوان روش اکتشافیمحسوب میگردد. روشهای مرکزیت از جنبهها و دیدگاههای مختلفی گرهها را تحلیل میکنند. از همین رو روشهای مختلفی برای کاربردهای گوناگون ارائه میگردد. در روشهای مرکزیت روشهایی که به موضوع انتشار و بیشینهسازی آن پرداخته باشند تعداد اندکی هستند.

روش حریصانه[4]

روشهای حریصانه (Greedy) روشهای کلاسیکی برای رسیدن به هدف بیشینهسازی انتشار است. هرچند که این روشها برای فرار از پیچیدگی بالای مسئله بود ولی در حال حاضر به دلیل حجم بالای دادهها در شبکههای مختلف بهخصوص شبکههای اجتماعی از این روشها استفاده نمیشود. البته برای رفع این مشکل نیز روشهای گسترشیافتهای برای آنها پیشنهاد شد اما باز هم در شبکههای نسبتاً بزرگ نیز نمیتوان از آنها استفاده کرد. لذا بیشترین کاربرد کنونی این روشها ارزیابی روشهای پیشنهاد شده محققان است که گرههای آغازگر را برای آنها معرفی کرده و فرآیند انتشار را مورد بررسی قرار میدهند. روشهای حریصانه موجود را میتوان به دو دسته کلی تقسیم کرد: یک مدل انتشار اپیدمی مانند مدل SI، SIR و SIS و مدل انتشار نفوذ مانند مدلهای IC و LT و HD. در ادامه، مدلهای انتشار مهم و تفاوتهای آنها مورد بررسی قرار میگیرند.

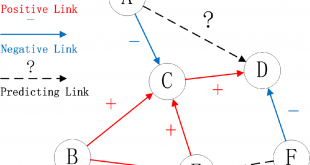

- مدل انتشار مستقل (IC) [5]

انتشار مستقل (Independent Cascade) یکی از مدلهای انتشار نفوذ است. در این مدل، هر گرهای که فعال میشود تنها یک فرصت برای تغییر حالت گرههای غیرفعال به فعال را دارد. مدل IC ساده توسط کمپ و همکارانش پیشنهاد شد که روند انتشار نفوذ در شبکههای اجتماعی را بدینصورت نشان میدهد. یک مجموعه اولیه گره آغازگر در زمان 0 انتخاب میشود. در اين مدل شبکه اجتماعی با يک گراف مدل میشود برخی از رأسها بهصورت پیشفرض فعال و بقيه غيرفعال هستند. وزن یالها عددی ميان صفر و يک است که نشاندهنده احتمال فعال شدن آنها است.

به عنوان مثال اگر گره A در زمان t فعال شود، سعی خواهد کرد تا در زمان t+1 با احتمال p همسایهاش را تحت تأثیر قرار دهد. اين احتمال برابر وزن يال ارتباطی ميان گره A و B است. گره A تنها یک فرصت برای تحت تأثیر قرار دادن همسایگان خود دارد و دوباره سعی نخواهد کرد که موفق شود. اگر یک گره غیرفعال با بیش از یک گره تازه فعال متصل شده باشد، گرههای تازه فعال سعی خواهند کرد تا بر گره غیرفعال در یک توالی تصادفی تأثیر بگذارند. اين روند تا جايی ادامه پيدا میکند که ديگر رأس فعالی نداشته باشيم. علاوه بر این، نتیجه انتشار نفوذ بین دو گره توسط فعالیت گرههای دیگر تحت تأثیر قرار نمیگیرد. شرط توقف فرآیند انتشار منوط بر توقف تأثیرگذاری بروی سایرین است. مدل انتشار مستقل مدل مشکل سازی در اين مورد خواهد بود به اين دليل که ما ترتيبی که رئوس جديد در هر قدم فعال میشوند و سعی میکنند رئوس همسايه خود را فعال کنند را نمیدانیم از طرفی بررسی رابطه به دليل اينکه ما نمیدانیم رئوس به چه ترتيبی فعال میشوند، مشکل خواهد بود.

- مدل آستانه خطی (LT) [6]

مدل آستانه خطی (linear threshold) توسط Granovetter پیشنهاد شده است نيز هر رأس دارای دو وضعيت فعال و غيرفعال دارد. مدل LT عمدتاً بر آستانه رفتاری در انتشار نفوذ تمرکز دارد. مقدار آستانه نشاندهنده تمایل یک گره برای گرفتن یک ایده جدید از دیگران است. یک مقدار آستانه بزرگتر به این معنی است که گره احتمال تغییر موقعیت آن کمتر است.

روال این روش به این صورت است که یک گره v توسط هر همسایهای مانند w مطابق با وزن bv,w تحت تأثیر قرار میگیرد گره v با همسایگانش مانند w توسط وزن ∑ bv,w ≤ 1 متصل شده است هر گره v زمانی فعال میشود که جمع وزن همسایگان فعالش حداقل θv باشد یعنی θv ≥ ∑w active neighbor of v bv,w مقدار θv یک عدد ثابت تصادفی بین 0 و 1 است. این را میتوان از یک ساختار شبکه اجتماعی به دست آورد یا آن را به یک مقدار ثابت تبدیل کرد.

- روش انتشار گرما(HD) [7]

در شبکه اجتماعی، گسترش نفوذ شبیه به پدیده انتشار گرما (Heat Diffusion) است. افراد به دیگران نفوذ دارند و نفوذ خود را در یک شبکه اجتماعی گسترش میدهند و ازاینرو بهعنوان یک فرآیند انتشار گرما شناخته میشود. مدل انتشار گرما (HDM) یک مدل واقعی برای شبیهسازی رفتار اجتماعی است. انتشار گرما یک پدیده فیزیکی است. گرما همیشه از یک موقعیت با دمای بالاتر به موقعیت با دمای پایین جریان مییابد. این پدیده شبیه روند افرادی است که بر دیگران تأثیر میگذارد.

در hd مقدار fi(t) گرمای درون گره vi در زمان t را توصیف میکند. شروع از یک توزیع اولیه گرما در زمان صفر است. فرض میشود در زمان t هر گره vi مقداری گرما را در دورههای زمانی t از همسایه vj دریافت میکند. در نتیجه تفاوت گرما در گره vi بین زمانهای t و t+∆t برابر با جمع گرمای دریافتی از همسایگان است. انتقال گرما و تفاوت آن در فرمول 1 آمده است که H ماتریس و α ضریب انتشار گرماست. hd به راحتی تأثیرات زمانی به روی اطلاعات و انواع مختلف جریان اطلاعات شبیهسازی میکند چون گرههای غیرفعال هنوز اطلاعات را منتشر میکنند. اگر گره v گرمایی بیش از آستانه θ داشته باشد به این معنی خواهد بود که منجر به خرید یک محصول یا پذیرفتن یک ایده خواهد شد.

- مدل های اپیدمیولوژی (SI،sis و sir)

فیزیکدانان آماری نیز در رابطه با شبیهسازی اپیدمی علاقهمند به در نظر گرفتن فرآیندهای دینامیکی مختلف هستند. از جمله این فرآیندها که در شبیهسازی بیماریهای همهگیر کمک میکند مدلهای SI،sis و sir است. تفاوت بین مدلهای SI و IC این است که: در مدل SI، گرههای آلوده میتوانند همسایگان حساس خود را در هر واحد زمانی آلوده کنند، اما در مدل IC، هر گره آلوده فقط یک فرصت دارد تا بر همسایگان حساس خود تأثیر بگذارد. علاوه بر این، در مدل SI، هر گره دارای دو حالت حساس و آلوده است؛ درحالیکه در مدل SIR هر گره دارای سه حالت از جمله حساس، آلوده و بهبود یافته است. در مدل sis به این صورت است که از حساس به آلوده تغییر حالت میدهد و دوباره به حالت حساس بازمیگردد یعنی ایمنی در مقابل بیماری را ندارد و ممکن است دوباره آلوده شود. علاوه بر این، مدل آستانه خطی بسیار نزدیک به مدل SIS است. مدلهای SI،lt،sis و IC همه موارد خاص مدل SIR است. مدل SIR بهصورت زیر تعریف میشود:

تعریف مدل SIR: مدل SIR یک مدل استاندارد از اپیدمیولوژی است که برای شبیهسازی روند گسترش اپیدمی یا اطلاعات استفاده میشود. افراد جمعیت ممکن است در سه حالت باشند: حساس (S)، آلوده (I) یا بهبود یافته (R). در حالت حساس، یک فرد این اطلاعات را قبول نمیکند. در حالت آلوده فردی اطلاعات را میپذیرد و تلاش میکند اطلاعات را به همسایگان منتخب خود منتقل کند. در حالت بهبودی، یک فرد علاقهمند به اطلاعات میشود و اطلاعات بیشتری را انتقال نمیدهد. مراحل آن به این صورت است:

- در ابتدا، تمام گرهها در وضعیت حساس هستند بهجز گرههای آغازگر که بهعنوان منبع پخشکننده انتخابشدهاند.

- در هر مرحله، گره آلوده تلاش میکند تا یکی از همسایگان خود را با احتمال μ آلوده کند.

- در هر زمان، هر گره آلوده با احتمال β بهبود خواهد یافت، اگر موفقیتآمیز باشد، دوباره آلوده نخواهد شد و دیگر گرههای حساس دیگر را آلوده نخواهد کرد.

- این روند زمانی متوقف میشود که هیچ گره آلودهای در شبکه موجود نباشد.

از λ = μ / β برای نشان دادن نرخ آلوده استفاده میکند که برای سرعت آلوده کردن گرههای شبکه است و اغلب برای نشان دادن توانایی گسترش گرههای مؤثر استفاده میشود.

- مدل فعالیت

روشهای فعالیت را در دو دسته فعالیتهای تعاملی و غیرتعاملی قرار میدهند. فعالیتهای تعاملی به فعالیتهایی گفته میشود که گرهها بهصورت مستقیم با یکدیگر تعامل داشته و بهصورت مستقیم از یکدیگر تأثیر میپذیرند. در فعالیتهای غیرتعاملی تنها به رفتارهای فردی و تأثیرهای غیرمستقیم گرهها بر روی یکدیگر پرداخته میشود. روشهای فعالیت هنوز نتوانستهاند از نظر ریاضی تکامل پیدا کنند. این روشها اغلبشان دارای پیچیدگی زیادی هستند. یکی از روش های مبتنی بر فعالیت انتشار گرما است که گرمای وجودی هر گره بهعنوان فعالیت غیرتعاملی شناخته میشود و گرمای انتقالی از یک شخص به شخص دیگر بهعنوان فعالیت تعاملی گرفته میشود. این روش در فصل کارهای مرتبط به آن پرداخته میشود. روش دیگری که کاربرد بیشتری دارد روش اندازهگیری شباهت است. این روش بین گرههای یک شبکه مبتنی بر رفتارهای تعاملی و غیرتعاملی شباهتی را پیدا میکند. برای اندازهگیری شباهت روشهای زیادی وجود دارد که بسیاری از معیارهای شباهت مبتنی بر شاخص جاکارد هستند.

شباهت جاکارد بهراحتی به یک معیار فاصله dist تبدیل میشود. این ایده بهصورت زیر به بردارهای n بعدی باینری A=(a1,a2,…,an) و B=(b1,b2,…,bn) توسعه مییابد. Ci,j نشاندهندهی تعداد موقعیتهایی k است که ak=i و bk=j. ضریب شباهت جاکارد است. یک مزیت شاخص جاکارد و معیارهای استنتاج شده از آن، این است که میتوانند بر روی دادههای دستهبندی شده به کار روند، بهطوریکه خصوصیات داده، عددی نیستند بلکه نشاندهندهی وجود یا عدم وجود یک ویژگی هستند.

- خلاصه

در مدلهای انتشار روش HD به دلیل در نظر گرفتن گرههای غیرفعال در جریان اطلاعاتی میتواند بهتر از روشهای LT و IC عمل کند. روشهای گسترشیافته دیگری نیز وجود دارد که اغلب آنها از روشهای LT و IC گرفتهشدهاند. این روشها همگی در شبکههای کوچک کاربرد دارند. کند بودن روشهای حریصانه و فعالیت باعث شده تا محققان از روشهای اکتشافی برای تحلیل شبکه استفاده کنند. از روشهای حریصانه اغلب در ارزیابی استفاده میشود.

[1] Webster’s Collegiate Dictionary

[2] Influence Maximization problem

[3] Heuristic

[4] Greedy

[5] Independent Cascade Model

[6] linear threshold model

[7] Heat Diffusion

آدرس کانال تلگرام سایت بیگ دیتا:

آدرس کانال سروش ما:

https://sapp.ir/bigdata_channel

جهت دیدن سرفصل های دوره های آموزشی بر روی اینجا کلیک کنید.

منبع:

.http://cnets.indiana.edu/groups/nan/informationdiffusion/

Goldenberg J, Libai B, Muller E Talk of network: a complex systems look at the underlying process of word-of-mouth. Mark Lett 12(3):211–223, (2001)

Influence. In Merriam-Webster.com. Retrieved Feb 28, 2018, from https://www.merriam-webster.com/dictionary/influence, 2018

Rashotte L. Social influence. In Blackwell Encyclopedia of Sociology. Blackwell Publishing, Malden, Massachusetts, pp. 4426–4429, 2007.

Sun, J. and Tang, J. A survey of models and algorithms for social influence analysis. In Social network data analytics(pp. 177-214). Springer, Boston, MA, 2011

Kempe D, Kleinberg J, Tardos E Maximizing the spread of influence through a social network. In: Proceedings of the 9th ACM SIGKDD international conference on knowledge discovery and data mining (KDD’03), pp 137–146, (2003)

Richardson M, Domingos P, “Mining knowledge-sharing sites forviralmarketing,” Proceedings of the eighth ACM SIGKDDinternationalconference on Knowledge discovery and data mining, ACM,2002,pp.61-70.

Rogers E,Diffusion of innovations. Free Press, New York, (2003)

Tejaswi, V., Bindu, P.V. and Thilagam, P.S., 2016, September. Diffusion models and approaches for influence maximization in social networks. In Advances in Computing, Communications and Informatics (ICACCI),International Conference on (pp. 1345-1351). IEEE, 2016

Zang, W., Zhang, P., Zhou, C. and Guo, L. Discovering multiple diffusion source nodes in social networks. Procedia Computer Science, 29, pp.443-452, 2014

Kimura M, Saito K, Nakano R, Motoda H.Extracting Influential Nodes on a Social Network for Information Diffusion.Data Mining and Knowledge Discovery. 2009;20(1):70–97.

Ma H, Yang H, Lyu M, King I. Mining social networks using heat diffusion processes for marketing candidates selection. In: Proceedings of the 17th ACM conference on information and, knowledge management (CIKM’08), pp 233–242, (2008)

H.C. Tuckwell, R.J. Williams, Some properties of a simple stochastic epidemic model of SIR type, Math. Biosci. 208 (2007) 76-97.

Q. Ma, J. Ma, Identifying and ranking influential spreaders in complex networks with consideration of spreading probability, Physica A 465 (2017) 312-330.

S. E. Schaeffer, “Graph clustering”, Computer Science Review, Vol. 1, Issue 1, pp-27-64, 2007.

بازدیدها: 7535

برچسبDiffusion انتشار اطلاعات انتشار شایعه تحلیل انتشار تحلیل انتشار Diffusion تحلیل انتشار اطلاعات تحلیل انتشار اطلاعات یا Diffusion تحلیل شایعات

خانه بیگ دیتا تحلیل شبکه های اجتماعی، متن کاوی، داده کاوی، اوسینت و داده های حجیم

خانه بیگ دیتا تحلیل شبکه های اجتماعی، متن کاوی، داده کاوی، اوسینت و داده های حجیم