آدرس Onion یا پیازی؟ (قسمت اول نحوه اتصال به شبکه TOR)

میر سامان تاجبخش

دانشجوی ترم آخر دکتری فناوری اطلاعات دانشگاه ارومیه، ارومیه، ایران

s.tajbakhsh@chmail.ir

ms.tajbakhsh@urmia.ac.ir

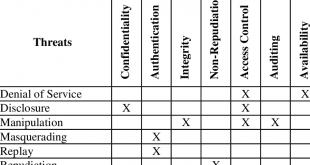

در پست قبلی در ارتباط با وب تاریک و لایههای مختلف آن بحث شد. در این مطلب در ارتباط با نحوه اتصال به شبکه TOR و نحوه مسیر یابی آدرسها در آن صحبت میشود که چرا آدرسهای پیازی[1] و آدرس IP فرد و سرور غیر قابل پیدا شدن میباشد.

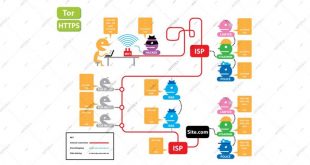

وقتی برنامه TOR که در کامپیوتر شما در حال اجرا است، لیستی از کامپیوترهایی که در شبکه TOR فعالیت میکنند را بدست میآورد. سپس سه کامپیوتر را بصورت تصادفی انتخاب کرده و اصطلاحا یک Circuit بین آنها برقرار میکند. ممکن است بگویید که این همان شرایطی است که اگر چند VPN (مثلا سه) بصورت تو در تو متصل شوند، نیز تامین خواهد شد. در جواب بایستی گفت که خیر. در ادامه تفاوت شبکههای گمنام سازی (مانند TOR) گفته شده است.

آدرس Onion یا پیازی

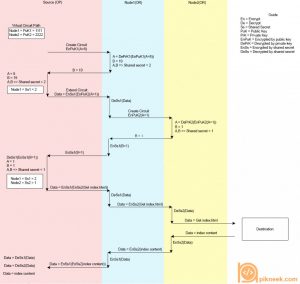

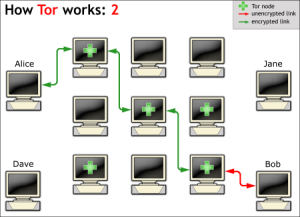

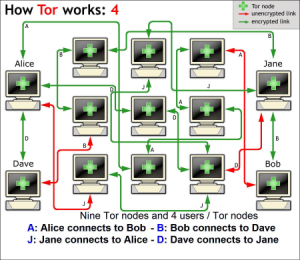

فرض کنید که در شکل زیر Alice میخواهد به شبکه TOR وصل شود و از آنجا به سرویس Jane متصل شود. ابتداعا از نقاط شروع TOR آدرس تمامی افرادی که در شبکه TOR در حال فعالیت هستند را میپرسد. هر فردی که بصورت داوطلبانه اجازه متصل شدن Alice به شبکه TOR را بدهد به سه صورت میتواند او را کمک کند:

1) ورود به شبکه TOR (مانند Node1)

2) گذر درون شبکه TOR (مانند Node2)

3) خروج از شبکه TOR (مانند Node3)

قبل از ارسال هرگونه داده به خارج از شبکه TOR، Alice میبایست با هریک از Node1, Node2, Node3 یک کلید تنظیم کند. این همان تفاوت اصلی بین روش شبکههای گمنام سازی و چند VPNمتوالی است. در شبکههای گمنام سازی، فردی که میخواهد گمنام بماند، خود با افراد شبکه (Node1, Node2, Node3) کلید تبادل میکند در صورتی که در روش VPNهای متوالی Alice با Node1، Node1 با Node2 و نهایتا Node2 با Node3 کلید تبادل میکنند. این منجر میشود که داده ارسالی از Alice توسط تمامی اعضای شبکه دیده شود. البته اگر داده خودش ذاتا امن باشد (مثلا HTTPS) علی رغم اینکه خود داده دیده نمیشود ولی آدرس مبدا و مقصد قابل دیده شدن است و آدرس IP کاربر Alice فاش میشود. بنابراین خود Alice میتواند با تبادل کلید بین خودش و Node1, Node2, Node3 از این قضیه مطمئن شود که هیچیک از آن سه نفر نمیتواند داخل بسته را ببیند و یا اگر داخل بسته را ببیند، نمیتواند آدرس تشخیص دهد که چه کسی فرستنده اصلی بسته است. نحوه اتصال به شبکه در قالب شکلهای زیر آورده شده است. در شکل زیر افرادی که با + در کامپیوتر ظاهر شدهاند افرادی هستند که برای اتصال (Node1)، انتقال (Node2) و خروج (Node3) استفاده میشوند.

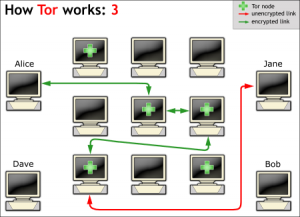

برای این منظور ابتداعا Alice بطور مستقیم و با آدرس IP خودش با Node1 اتصال برقرار میکند و کلیدی تنظیم میکند. تبادل کلید با روش Deffie-Hellman صورت میگیرد. برای مطالعه بیشتر در ارتباط با تبادل کلید Diffie–Hellman میتوانید به این لینک مراجعه نمایید.

در مرحله بعدی Alice بواسطه Node1، با Carol تبادل کلید خواهد داشت. احتمال دارد این سوال ایجاد شود که چون تبادل کلید توسط Node1 انجام گرفته، پس Node1 از کلید خبر دار است. روش Deffie-Hellman با استفاده از رمزنگاری نامتقارن برای تبادل کلید، از این امر جلوگیری میکند. این تبادل کلید در شکل زیر آورده شده است. در این شکل OP همان است. برای پیچیدگی کمتر Node 3 در شکل نیامده است ولی کماکان روش تبادل کلید به مانند زیر است.

پس از تمامی این مراحل کاربر به شبکه TOR متصل بوده و میتواند از آن استفاده کند. در پست آینده در ارتباط با مسیریابی سرویسهای مخفی و نحوه ترجمه آدرسهای آنها صحبت خواهد شد. در قسمت دوم در ارتباط با رمزنگاری بسته و نحوه مخفی ماندن آدرس IP کاربر صحبت خواهد شد.

آدرس کانال تلگرام سایت بیگ دیتا:

آدرس کانال سروش ما:

https://sapp.ir/bigdata_channel

جهت دیدن سرفصل های دوره های آموزشی بر روی اینجا کلیک کنید.

جهت ثبت نام در دوره های آموزشی بر روی اینجا کلیک کنید.

منابع:

https://www.torproject.org/docs/bridges.html.en

https://www.torproject.org/docs/faq-abuse.html.en

https://www.torproject.org/eff/tor-legal-faq.html.en

https://securityzap.com/the-deep-web-everything-you-need-to-know/

[1] Onion Addresses

بازدیدها: 6998

برچسبtor آدرس Onion آدرس Onion یا پیازی آدرس پیازی آدرس تور

خانه بیگ دیتا تحلیل شبکه های اجتماعی، متن کاوی، داده کاوی، اوسینت و داده های حجیم

خانه بیگ دیتا تحلیل شبکه های اجتماعی، متن کاوی، داده کاوی، اوسینت و داده های حجیم