اوسینت (OSINT) چیست؟ جاسوسی مؤدبانه

اوسینت (OSINT)، جمع آوری اطلاعات و کسب نمودن اطلاعات از دنیای پیرامون است که همیشه جذابیت ویژه ای برای انسان ها داشته. گاهی ضرورت ایجاب میکند که اطلاعات خاصی را در مورد سوژه یا موضوع مورد نظز خود به دست آوریم. در این نوشتار با زبانی ساده به تکنیک های جمع آوری اطلاعات از فضای مجازی میپردازیم. اوسینت توانایی ویژه ای برای بدست آوردن اطلاعات است که بخشی از آن با علم و بخشی از آن با تجربه حاصل می شود.

نکته: در صورتی که علاقمند به شرکت در دوره های آموزشی اوسینت یا بهره برداری اطلاعاتی از منابع آشکار هستید، بر روی اینجا کلیک کنید.

عناوين مطالب: '

- صورت مسئله در اوسینت (OSINT)

- اوسینت چیست؟

- چرخه فرایند اوسینت osint cycle

- تعریف اوسینت (OSINT) از دیدگاه صاحب نظران

- منابع اوسینت

- اتفاق های واقعی از مصادیق واقعی اوسینت

- جمع آوری اطلاعات از منابع عمومی اوسینت (OSINT)

- جستجوی تصاویر در اوسینت

- جستجوی افراد و اطلاعات فردی در اوسینت (OSINT)

- منابع اوسینت برای بافتن email اشخاص

- ترفند پیدا کردن سایت هایی که به نام یک شخص خاص

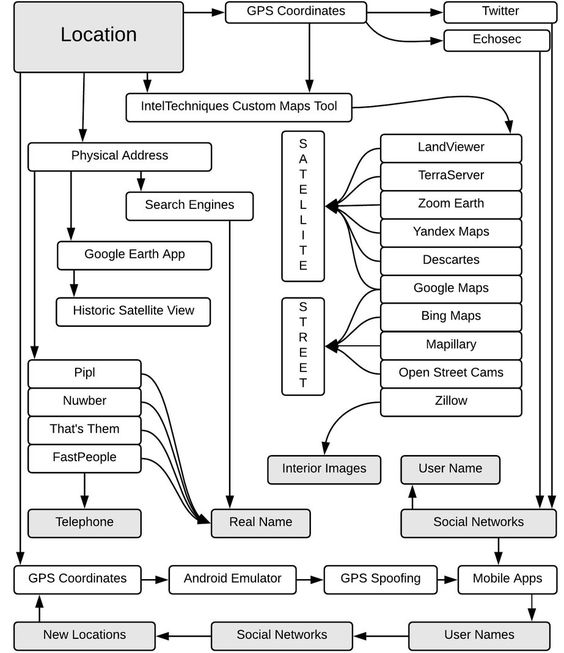

- مکان یابی در اوسینت (OSINT)

- ابزار مکانیابی در اوسینت

- ناوبری در اوسینت یا SigInt:

- بهرگیری از شبکه های اجتماعی در اوسینت (OSINT)

صورت مسئله در اوسینت (OSINT)

فرض کنید از شما خواسته شود تا نظر مردم یک کشور نسبت به یک حادثه را بررسی کنید، یا بخواهند که تعداد دانشجویان ایرانی ساکن کشور فرانسه را مشخص کنید یا شماره موبایل یا اکانت فیسبوک یک فرد درخواست شود؛ برای پاسخ دادن به این سوالات چه کاری انجام میدهید؟ به نظرتان جستوجو در گوگل به تنهایی میتواند برای این کار کافی باشد؟

تصور کنید ایمیلی دریافت کرده اید و به دلایلی پیدا کردن شخصی که برای شما ایمیل ارسال کرده برای شما اهمیت دارد. یا تصور کنید میخواهید اکانت شبکه اجتماعی یکی از دوستان خود را پیدا کنید. یا ضرورت دارد تا آدرس و شماره تلفن یک فرد خاص را بدست آورید یا افراد مرتبط با او را پیدا کنید.در در اولین قدم یک تعریف ساده برای درک راحت تر اوسینت میگویم:

“اوسینت یعنی، جاسوسی محترمانه از منابع آزاد اطلاعاتی”

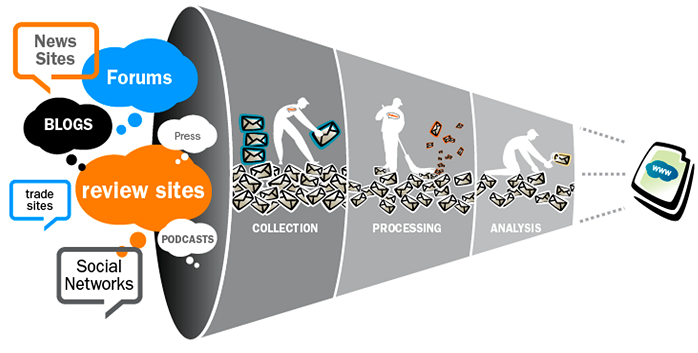

فرض کنید عکسی در اختیار دارید و بخواهید مکانی که در عکس نمایش داده شده است را مشخص کنید، آیا باز هم باید به سراغ گوگل برویم؟ قطعا پاسخ به چنین سوالاتی نیاز به اطلاعاتی دارد که حتی غول موتورهای جستوجو مثل گوگل هم نمیتواند پاسخ مناسبی را به شما ارائه بدهند. در اینجا علم اوسینت معنا پیدا میکند. اوسینت توانایی ویژه است که بخشی از آن با علم و بخشی از آن با تجربه قابل حصول است. به طور کلی همانطور که در شکل زیر میبینید فرایند اوسینت شامل 3 مرحله زیر است:

- شناسایی منابع مرتبط با هدف

- جمع آوری داده هوشمندانه اطلاعات

- پردازش و تحلیل اطلاعات

نکته مهم (خطر برای تمرین کنندگان): در برخی از کشورها، با اینکه روزنامه نگاران رسمی در مورد سوالات و تحقیق برای رسانه های به مجاز شناخته می شوند. با این حال، آنها ممکن است بخاطر جستجوی در OSINT، حتی زندانی یا اعدام شوند. افرادی که به طور غیرقانونی اطلاعات را برای یک سازمان نظامی یا اطلاعاتی خارجی جمع آوری می کنند، در بسیاری از کشورها جاسوس تلقی می شوند.

اوسینت چیست؟

اوسینت (OSINT) یا Open Source INTeligence یعنی هوشمندسازی منابع اطلاعاتی آزاد که در فضای سایبر در دسترس همگان میباشد. در برخی از متون اوسینت به عنوان جاسوسی اطلاعات از منابع آشکار ترجمه میشود. اوسینت (OSINT) مجموعه داده هایی است که از منابع عمومی موجود، برای استفاده در زمینه های اطلاعاتی استفاده می شود. در جامعه اطلاعاتی، اصطلاح “Open” به منابع آشکار و عمومی در دسترس (به عنوان مخالف منابع مخفی یا covert) اشاره دارد. این اصطلاح علمی با واژه open-source که مربوط به حوزه نرم افزار است تفاوت دارد و نباید با آن اشتباه شود.

OSINT تحت نام های دیگر مانند فوت پرینت برای سال ها مورد استفاده بوده است که خارج محدوده بحث ما است. با ظهور ارتباطات پرسرعت و انتقال اطلاعات سریع، می توان دانش عملیاتی و اطلاعات قابل پیش بینی رخداد ها را از منابع داده ای عمومی و غیر طبقه بندی شده بدست آورد که این فرایند اوسینت نام گذاری میشود. استفاده از عبارت OSINT به چندین دهه پیش بازمیگردد. در واقع اولین بار سازمانهای نظامی ایالات متحده در اواخر دههی 1980، زمانی که نیازهای اطلاعاتی برای تعیین تاکتیکهای جنگی را بازبینی میکردند، از عبارت OSINT استفاده کردند. سپس در سال 1992، لایحهی سازماندهی مجدد اطلاعات تعیین کرد که در جمعآوری اطلاعات باید چند اصل کلیدی رعایت شوند که نمونههایی از آنها عبارتند از:

- اطلاعات باید بیطرفانه و بدون جهتگیری شخصی باشد.

- دادهها باید در منابع عمومی و غیرعمومی در دسترس باشند.

مفهوم OSINT از آن موقع تغییرات زیادی کرده است، مثلا دیگر منابع غیرعمومی را شامل نمیشود؛ با این وجود استفاده از این مفهوم به شکل امروزی از آن دوره نشأت میگیرد.

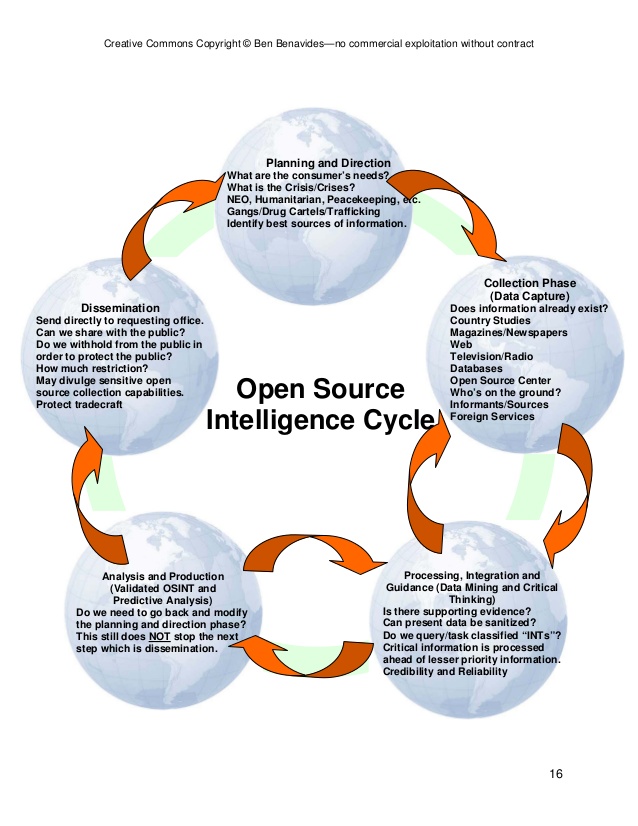

چرخه فرایند اوسینت osint cycle

چرخه سنتی اطلاعات چرخه اساسی پردازش اطلاعات در یک آژانس اطلاعاتی غیرنظامی یا نظامی یا در اجرای قانون به عنوان یک مسیر مشخص که شامل مراحل تکراری است. مراحل چرخه اطلاعات شامل موارد زیر است:[1]

- صدور دستور یا طرح ریزی یا نیازمندیهای عملیات اطلاعاتی (صدور الزامات یا دستور توسط تصمیم گیرندگان)

- جمع آوری اطلاعات: در پاسخ به نیاز، كاركنان اطلاعاتی با استفاده از منابع و روشهای موجود و جستجوی اطلاعات از سایر آژانسها ، روش جمع آوری اطلاعات را تعیین می كنند.

- پردازش و فرآوری اطلاعات: پس از اجرای عملیت جمع آوری، اطلاعات برای بهره برداری پردازش می شود. این مرحله شامل ترجمه داده های اولیه اطلاعاتی از یک زبان خارجی، ارزیابی ارتباطات و قابل اعتماد بودن داده های خام برای بهره برداری آماده سازی می شود.

- تجزیه و تحلیل: در این مرحله بخش های مختلفی از اطلاعات، برای شناسایی دانش با هم ادغام می شوند، سپس اهمیت دانش بدست آمده تفسیر می شود.

- انتشار اطلاعات یا یکپارچه سازی: محصولات اطلاعاتی بسته به نیاز تصمیم گیرنده و نیازهای گزارش گیری ، اشکال مختلفی به خود می گیرند. سطح فوریت انواع مختلفی از اطلاعات معمولاً توسط یک سازمان یا جامعه اطلاعاتی تعیین می شود.

چرخه هنگامی تکمیل می شود که تصمیم گیرندگان بازخورد و الزامات تجدید نظر شده را ارائه دهند. این فرایند توسط وزارت دفاع ایالات متحده “فرآیند اطلاعات” نامگذاری می شود. چرخه اطلاعاتی یک روش مؤثر برای پردازش اطلاعات و تبدیل آن به اطلاعات مرتبط و عملی است.

تعریف اوسینت (OSINT) از دیدگاه صاحب نظران

تعریفی که توسط مسئول اطلاعات امنیت ملی ایالات متحده (NSA) و مسئول وزارت دفاع ایالات متحده (USDOD) برای فرایند اوسینت ارائه میشود عبارتست از: “منابع اوسینت از اطلاعات آشکار و در دسترس است که با فرایند جمع آوری و فرآوری، بدست آمده و برای ارائه به یک مخاطب مناسب و به منظور رسیدگی به یک نیازهای اطلاعاتی خاص است.”

طبق گفته دانشمند علوم سیاسی، آقای جفری تیل ریشلسون، ” فرایند اوسینت تهیه منبع باز شامل تهیه مواد مکتوب، کلامی، نوشته شده و یا الکترونیکی منتشر شده است که می تواند به صورت قانونی به دست آید. علاوه بر اسناد و فیلم های موجود در اینترنت از طریق منابع انسانی، به دست می آیند.”

آقای مارک م. لولنتهل، محقق امنیت، اوسینت را اینگونه تشریح می کند: “هرگونه اطلاعاتی که از داده های آشکار بدست آمده است: همه رسانه ها، گزارشات دولتی و سایر اسناد، تحقیقات و گزارش های علمی، فروشندگان تجاری اطلاعات، اینترنت و غیره. ملاک اصلی اطلاعات منبع باز این است که به هیچ وجه از روشهای جمع آوری محرمانه (جاسوسی) برای دستیابی به آن نیازی ندارد و باید از طریق ابزارهایی که به طور کامل از حقوق کپی رایت و نیازمندیهای تجارتی فروشندگان برخوردار بودند، مورد استفاده قرار گیرد.”

نکته: یک اشکال کلیدی برای استفاده ازOSINT حجم اطلاعات است که به طور مداوم تولید می شود. با انقلاب تکنولوژی، مقدار داده ها در حال تولید به شدت افزایش یافته است، به همین دلیل ارزیابی منابع بسیار دشوار می شود. برای حل این چالش ناگزیر از استفاده ی تکنولوژی های ارائه شده در حوزه بیگ دیتا هستیم.

منابع اوسینت

اوسینت جمع آوری و تجزیه و تحلیل اطلاعات است که از منابع عمومی یا باز بدست آمده است. اوسینت عمدتا در امنیت ملی، اجرای قانون و عملکردهای هوش تجاری مورد استفاده قرار می گیرد و برای تحلیل کنندگانی که از اطلاعات غیرمحرمانه در پاسخگویی به نیازهای اطلاعاتی استفاده می کنند، ارزش دارد. منابع اوسینت را می توان به پنج دسته مختلف جریان اطلاعات تقسیم کرد:

- رسانه های جمعی

- شبکه اینترنت

- گزارشات دولتی یا خصوصی

- نشریات حرفه ای و علمی

- داده های تجاری

رسانه های جمعی:

اطلاعات روزنامه ها، مجلات، رادیو و تلویزیون از سراسر کشور و بین کشورها

شبکه اینترنت:

نشریات آنلاین، وبلاگ ها، گروه های بحث، رسانه های شهروندی (به عنوان مثال – ویدیوهای تلفن همراه و محتوای ایجاد شده توسط کاربر)، یوتیوب و سایر وب سایت های رسانه های اجتماعی (یعنی فیس بوک، توییتر، نمایش مشخصات عمومی و غیره). این منبع همچنین به دلیل به روز بودن و سهولت دسترسی به منابع مختلفی از منابع دیگر فراتر رفته است.

به صورت کلی این اطلاعات آزاد که در دسترس همه هست ، شامل دو دسته است که به صورت خلاصه به تشریح آن می پردازیم:

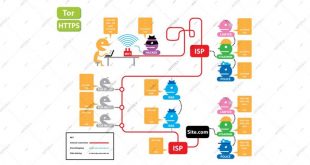

دسته ی اول این اطلاعات از طریق کاوش در سرویس های آشکار اینترنتی مثل شبکه ها اجتماعی و جستجوی پیشرفته در موتورهای جستجو قابل دسترسی است.

دستهی دوم اصطلاحاً وب عمیق و وب تاریک نامیده میشود که معمولا از طریق اتصال به شبکه های پیازی یا Onion امکان دسترسی به این بخش از وب هم وجود دارد.

گزارشات دولتی یا خصوصی:

گزارشات دولتی، بودجه ها، جلسات دادرسی، دایرکتوری های تلفن، کنفرانس های مطبوعاتی، وب سایت ها و سخنرانی ها. اگر چه این منبع از منبع رسمی آمده است، آنها به صورت عمومی قابل دسترس هستند و ممکن است به صورت آشکار و آزادانه مورد استفاده قرار گیرند.

نشریات حرفه ای و علمی:

اطلاعاتی که از مجلات، کنفرانس ها، سمپوزیوم ها، مقالات علمی، پایان نامه ها و پایان نامه ها به دست آمده است. .یا گزارش فنی، پیش چاپ، اختراعات، مقاله های کاری، اسناد تجاری، آثار منتشر نشده، پایان نامه ها و خبرنامه ها.

داده های تجاری:

تصاویر تجاری، ارزیابی های مالی و صنعتی، و پایگاه های داده.

اتفاق های واقعی از مصادیق واقعی اوسینت

در تصویر زیر ببینید این کارمند چگونه پسورد UI آژانس مدیریت بحران هاوایی و اطلاعات مهم دیگری را لو داد، آرامش شهری را برهم زد و به تیتر اخبار جهان پیوست.

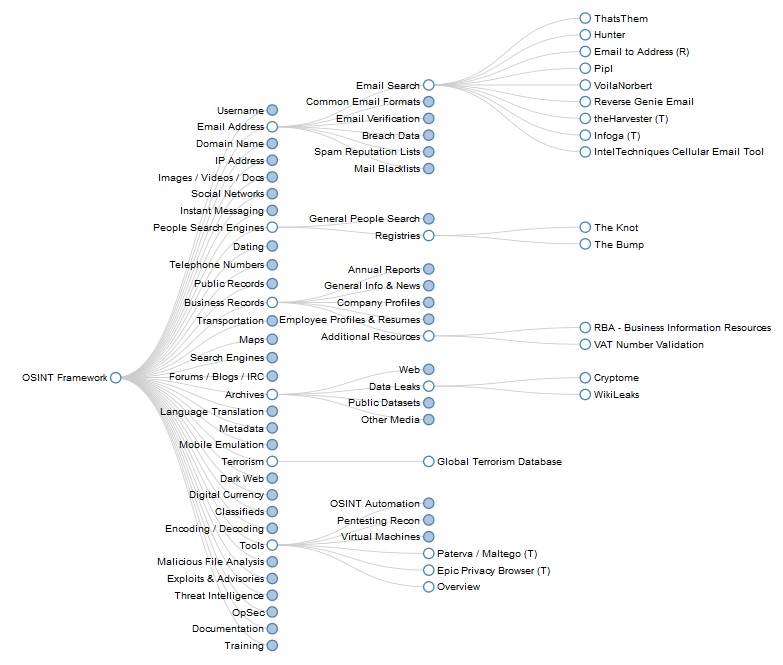

سرویس دهنده های آنلاین اوسینت

بدون شک یکی از بهترین منابعی که میتوان از آن سرویس های آنلاین برای اوسینت را یافت وب سایت osintframework می باشد. این وبگاه با یک دسته بندی از ابزار معروف از اوسینت کار را برای فعالان این حوزه آسان کرده است.

جمع آوری اطلاعات از منابع عمومی اوسینت (OSINT)

از با اهمیت ترین مولفه های در اوسینت، منابع اطلاعاتی هستند، این منابع بسیار متنوع بوده و دائما در حال افزاش است. در ادامه لیست برخی از ابزارهایی که از آنها برای جمعآوری اطلاعات استفاده میکنند، مشاهده مینمائید.

⭕حساب های شبکه های اجتماعی: همچنین میتوان از طریق حسابهای کاربری توییتر، فیسبوک، لینکدین و سایر شبکههای اجتماعی به انبوهی از اطلاعات مفید در مورد شرکتها، کارمندان و اشخاص دست یافت.این جمع آوری اطلاعات از شبکه های اجتماعی میتواند به صورت خودکار انجام شود.

⭕سایت whois.com : ابزار Whois به شما میگوید صاحب دامنه چه کسی است. اگر هدف یک شرکت باشد، اطلاعات مسئول دامنه شرکت، شماره تلفن و ایمیلهای مربوط به شرکت یا آن فرد در Whois لیست میشود.

⭕گوگل Google.com:

شاید با عبارت گوگل هکینگ قبلا آشنا باشد. موتور جستجو گوگل یکی از در دسترس ترین و آسان ترین ابزار ها برای فعالیت اوسینت است. به شرط آنکه با قالبلیت ها و امکانات آن آشنا باشیم. در یک رویکرد ساده جستجو کردن نام شرکت ها، لیست کارمندان، نام کارمندان، نام اشخاص و عمیق شدن در نتیجه جستجوها، دریایی از اطلاعات به ما میدهد.

- مثلا با استفاده از دستور site: می توانید کل اطلاعات مربوط به سایتی معین را بیابید. با دستور زیر کلیه صفحات سایت test.ir را که داخل آن عبارت 0912 است به نمایش در میآید.

site:test.ir 0912

⭕ابزار Maltego : ابزار قدرتمندی برای گردآوری، ترکیب و آنالیزِ هدف مورد نظر است. Maltego راهی را برای وارد کردن یا اضافه کردن دادهها فراهم میکند.

⭕سایت Archive.org : که به آن WayBackMachine هم میگویند، یکی از ابزارهای محبوب گردآوری اطلاعات است. این ابزار به شما اجازه میدهد که نسخههای قبلی وبسایت را ببینید، حتا به چندین سال قبل هم برمیگردد. این ابزار میتواند نام کارمندان های قبلی که اکنون در شرکت نیستند را مشخص کند.

⭕سایت Shodan.io : یکی از قدرتمندترین موتورهای جستجوی شبکهای است. ابزار Shodan میتواند لیست سرویسهایی که به پورتهای شبکه گوش میکنند را بدهد. برای مثال لیستی از مسیریابهای سیسکو که به درگاه مشخصی از رنج IP شرکتی گوش میدهند.

بررسی یک موضوع خاص در اوسینت (OSINT)

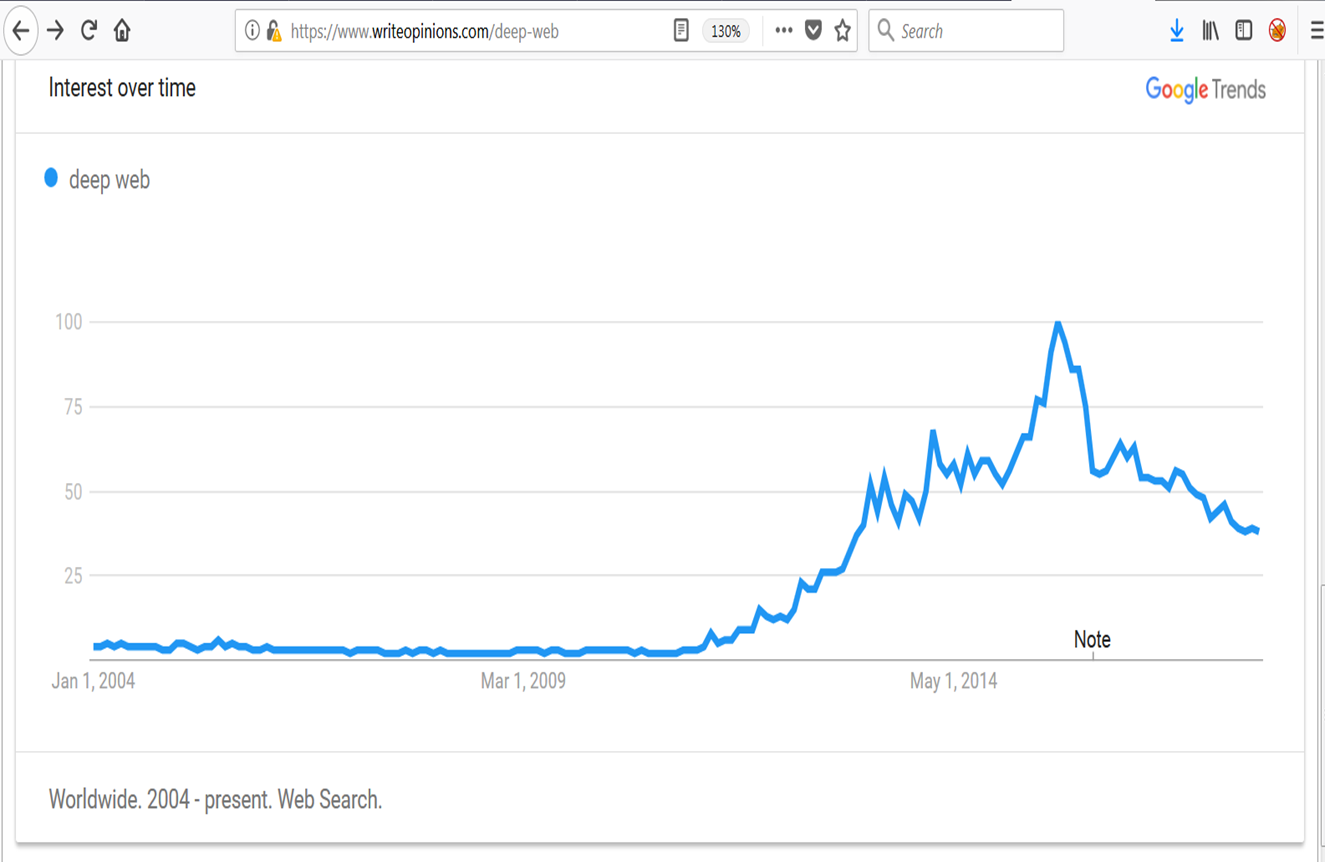

- سایت writeopinions اطلاعات با ارزش در رابطه با یک ترند و تغییرات آن در طول زمان به صورت نمودار میدهد.

- گوگل ترند نیز اطلاعات با ارزش در رابطه با یک ترند و تغییرات آن در طول زمان به صورت نمودار میدهد.

- برخی از سایت های ایرانی مثل تی نیور و موتور جستجوی یوز اطلاعات مفیدی از روند رشد و افول موضوعات مختلف در دسترس قرار می دهند.

جستجوی تصاویر در اوسینت

⭕سرچ تصویر گوگل Images.Google.com : یکی از ویژگیهای شناخته شده Google Image درگ کردن عکس پروفایل در این ابزار و جستجو کردن آن است. اگر عکس شخص مورد نظر را پیدا کنند، از طریق جستجوی آن عکس در Google Image میتوانند به سایر پروفایلهای عمومی آن فرد دست پیدا کنند.

⭕ابزار TinEye.com : ابزاری جهت جستجوی معکوس عکس است که همچنین برای جستجوی عکس پروفایل با عکسهای موجود، به کار گرفته میشود. ابزار TinEye پروفایلهای کاربر را در نت آشکار میکند.

نکته: ابزارهای مربوط برای گردآوری اطلاعات بسیار بیشتر از لیست بالا هستند.

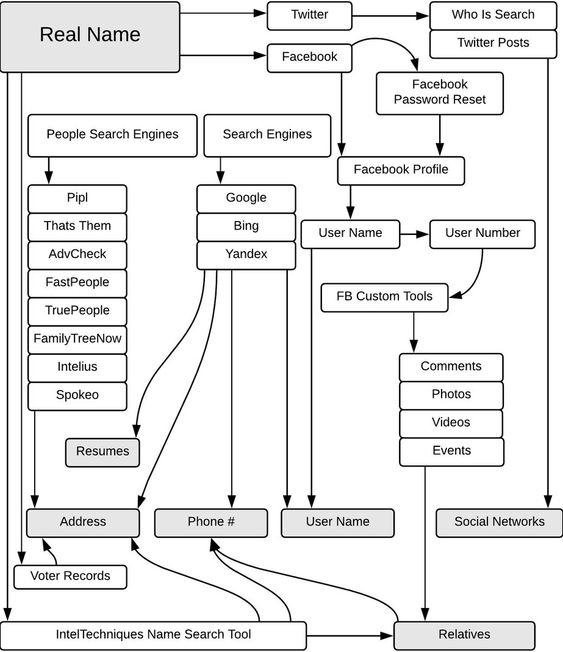

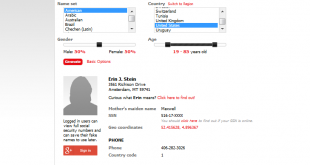

جستجوی افراد و اطلاعات فردی در اوسینت (OSINT)

سرویس Pipl

این سرویس مقداری ترسناک است. سعی کنید نام خودتان یا موقعیتتان را جستجو کنید. سپس از نتایج بدست آمده روی خودتان کلیک کنید. با دیدن مقدار اطلاعاتی که PiPl از شما نشان میدهد، متعجب زده خواهید شد. این سایت ادعا میکند جامعترین مرکز جستجوی افراد در اینترنت است. در این سایت با وارد کردن نام، نام خانوادگی، شهر و منطقه سوژه، صفحه جدیدی باز میشود که پر از اطلاعات است. همچنین اگر از موقعیت مکانی سوژه خود مطمئن هستید می توانید اطلاعات دقیق تر را دریافت کنید.

Truecaller : یکی دیگر از سرویس های شگفت انگیز در حوزه پیدا کردن اطلاعات مربوط به شکاره تلفن ها هست. شماره تلفن خود را در این سایت بررسی کنید و شگفت زده شوید. البته این سایت در حال حاضر فیلتر است.

یک مثال: در تصویر زیر هدف از بررسی جدید تیم OSINT توسط انجمن اطلاعات داوطلبانه InformNapalm کشف و شناسایی نیروهای توپخانه روسیه در پایگاه نظامی 7 (ارتش روسیه) بوده است.

?به عنوان بخشی از گردان توپخانه ی ترکیبی (راکت و اسلحه) که در خلال بمباران شهرها و روستاها و پایگاه های نظامی اوکراین، از اواخر اوت تا دسامبر 2014 شرکت داشتند.

این تیم اوسینت از تصاویری که این افراد در شبکه های اجتماعی شان منتشر می کردند توانست 21 نفر از 35 سرباز این یگان نظامی را شناسایی کند.

منابع اوسینت برای بافتن email اشخاص

گاهی نیاز است، آدرس ایمیل یک فرد را پیدا کنیم یا بلعکس نیاز می شود تشخیص دهیم صاحب یک آدرس ایمیل چه کشی است. پیشنهاد می شود مطلب فرایند کشف آدرس ایمیل اشخاص را مطالعه کنید. در زیر نیز چند منبع برای این فرایند معرفی شده است.

سرویس Mail Tester:

هنگامی که بر اساس آدرس ایمیل جستجو میکنیم، ممکن است گاهی با هیچ نتیجهای مواجه نشویم. اگر چنین شرایطی اتفاق افتاد، باید بررسی کنیم که آدرس ایمیلی که جستجو میکنیم، معتبر است یا خیر، این سایت برای این کار هست.

سرویس Advanced Background Cheeks:

این یک سایت دیگر در زمینه جستجوی افراد است که برای دریافت خدمات آن بایستی هزینه پرداخت کنیم. نتایج جستجو از بخش اصلی سایت، به صورت محدود برای ما ارائه میشوند و شامل آدرس و شماره تلفن است. advancedbackgroundchecks.com

سرویس Indeed:

این سرویس، مجموعه قدرتمندی از رزومهها در اختیار دارد. از آنجا که لغت رزومه در هر صفحه یک رزومه وجود ندارد، ما نمیتوانیم اطلاعاتی که از این سرویس به دست میآوریم را با جستجوهای معمول خود پیدا کنید.

سرویس Toofr

این سرویس پولی، به ما اجازه میدهد ماهیانه بیست جستجوی رایگان انجام دهیم تا ایمیلی را حدس بزنیم. البته برای همین کار نیز لازم است در سایت ثبتنام کنیم. این اطلاعات بر اساس تعداد ایمیلهای معتبر برای یک کسب و کار مشخص ارائه میشود. این نتایج به طور مستمر تحلیل شده و حدسها بر اساس اطلاعات اسمی که در جستجو در نظر گرفته شده، طراحی میشوند.

چند تا از من؟

این سایت رابط کاربری سرراستی ایجاد میکند و در آن میتوان جستجو کرد که چند نفر با یک اسم خاص وجود دارد. نتایج بر اساس اطلاعات سرشماری به دست آمده و میتواند برای اینکه تشخیص دهیم جستجوی یک سوژه چقدر میتواند فایده داشته باشد، بکار میآید. howmanyofme.com

سایت That’s Them:

زمانیکه بخواهیم اطلاعات کاملتری را از افراد مختلف داشته باشیم، این سرویس میتواند بخوبی ما را در این امر یاری نماید.

در این سایت از ۵ طریق میتوان جستجوها را انجام داد. این جستجوها براساس نام و آدرس،ایمیل،شماره تلفن،آی پی و شماره پلاک خودرو انجام میپذیرد. thatsthem.com

ترفند پیدا کردن سایت هایی که به نام یک شخص خاص

یکی از سایتهایی که اطلاعات whois رو گرفته و ایندکس میکند سایت talahost.com هست. البته طاهرا این سایت مدتی است که از کار افتاده است.

محتوای whois در گوگل ایندکس میشود، لذا یکی از ترفندهایی که برای پیدا کردن سایتهای متعلق به یک اسم خاص هست با عملگر site: از این دامنه قابل استخراج است.

مکان یابی در اوسینت (OSINT)

مکانیابی در اوسینت یا GeoInt یکی از مهمترین و پیچیده ترین و در عین حال موثرترین فرآیندهایی است که یک تیم اوسینت می تواند انجام دهد. به بیان بهتر مکان یابی در اوسینت به معنی یافتن موقعیت جغرافیایی از روی عکس، فیلم و… با استفاده از اطلاعاتی که در عکس یا فیلم مشهود است و یا از طریق ابزاری قابل دسترسی است.

برای مثال اگر یک فایل ویدئویی نمایش داده شود و مکان آن فایل خواسته شود، از چه منابع اطلاعاتی و چه ابزارهایی میتوان استفاده کرد تا مکان را تشخیص داد؟

شاید از گونهی گیاهی یا حیوانی موجود در آن فایل ویدئویی، شاید از ترکیب فضایی مکانی یا از روی علائمی که روی بناهای داخل کلیپ دیده میشود و …. . برای ردگیری هر کدام از این نشانهها در وب، لازم است ابزارهایی را شناخت و از آنها بهره برد.

در اوسینت اطلاعات زیادی با Geo-locating imagery شناخته می شود. در این فرآیند عوامل زیادی با ریزبینی و دقت بالا در مکان یابی موثر هستند و با استفاده از همین روش بسیاری از حملات تروریستی پیش بینی و خنثی شده و یا عملیات گسترده نظامی بر اثر یک عکس سلفی و کم اهمیت شکست خورده است.

یک مثال دیگر

تصاویری از یک جنگجوی نیروی دمکرات سوری (SDF) به نام Jamal Bali با اکانت@JamalBali1 در رسانه ی اجتماعی تویئتر در روز 24 مارس 2017 انتشار یافت. این پست در مورد حمله نیروهای SDF در نزدیکی رقه سوریه منتشر شد. عکس های جغرافیایی در توییتر به اشتراک گذاشته شد و نهایتا محلِ حمله با انشار این عکس ها لو رفت. محل این عکس سد تابا در چهل کیلومتری شهر رقه بود.

ابزار مکانیابی در اوسینت

⭕ تصویرها براساس تاریخ

اگر به تصاویر ماهوارهای چندین سال قبل نیاز داشته باشیم، میتوان از سایت Historic Aerials استفاده کرد. معمولاً کیفیت تصاویر پایین هستند. استفاده از خدمات بیشتر این سرویس مستلزم پرداخت هزینه میباشد. https://historicaerials.com

⭕ نرم افزار Creepy

یکی از معروفترین نرم افزارهایی که برای Geolocating استفاده میشود نرم افزار Creepy است که با زبان پایتون نوشته شده و کار میکند. ساختار جمع آوری اطلاعات در این نرم افزار به گونهای است که پس از آنالیز یک عکس و تطبیق نشانههای موجود در آن با منابع رایگان و در دسترس مانند توئیتر و ویکی مپیا و … عکس مورد نظر را مکانیابی میکند.

⭕سرویس Scribble Maps

نمای پیشفرض نقشه ما در این سرویس، نمایی از تمام جهان به همراه منویی با گزینههای ابتدائی است. ما میتوانیم به صورت دستی بر منطقه مورد نظر خود زوم کنیم و یا اینکه آدرس آن را در نوار بالای صفحه وارد نماییم. با این کار منطقه مورد نظر ما، در نقشه نمایش داده میشود. در پایین سمت راست صفحه گزینهای وجود دارد که با استفاده از آن میتوانید نمای خود را از نمای نقشه سنتی به نمای ماهوارهای یا نمای هیبریدی تغییر دهیم. با استفاده از منویی که در بالای نقشه وجود دارد، میتوانید به نقشه خود شکل، خطوط، نوشته یا عکس اضافه کنیم. آدرس https://www.scribblemaps.com/create

⭕سرویس ویکی مپیا: که یک سرویس روسی برای تگ گذاری نقشه ها می باشد. در حقیقت یک ویکی جغرافیایی هست. آدرس wikimapia.org

⭕دوربینهای نظارتی

به دلیل رعایت نکردن مسائل امنیتی در تنظیمات دوربینهای نظارتی اماکن خصوصی، تصویر زنده تعدادی از آنها که در سراسر کشور پراکنده هستند،

در این سایت میتوانید دوربینهای کشورمان را مشاهده کنید:

http://www.insecam.org/en/bycountry/IR

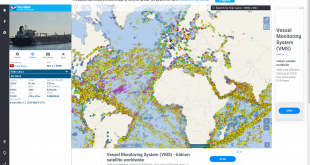

ناوبری در اوسینت یا SigInt:

رهگیری سیگنال یا SIGINT به عملیات بررسی اطلاعاتی گفته میشود که توسط سیگنالهای الکترونیکی جابجا می شوند. ردگیری سیگنال ها، بخشی از عملیات جمعآوری اطلاعات از طریق پیگیری سیگنال ها است. که یکی از عمده موارد شاخص آن سیگنال هایی است که از سامانه های ناوبری نصب شده بر روی هواپیما ها و کشتی ها متساعد می شوند. منابع اوسینت مربوط به مبحث حمل و نقل و ترابری و رهگیری پروازها و کشتی ها فراوان است ولی معمولا دو دسته حمل و نقل هوایی و حمل و نقل دریایی از اهمیت ویژه ای نسبت به حمل و نقل زمینی برخوردار است. بنابراین دراین بخش صرفا به منابع این دو دسته پرداخته خواهد شد.

⭕ سایت Flightradar24 : مختصات مربوط به هواپیما ها و سایر پرنده ها مختلف، که مدام در حال به روز رسانی است. گاهی اوقات به علت کوتاهی در وارد کردن اطلاعات از طرف شرکت های هواپیمایی ممکن است برخی اطلاعات ناقص در دسترس باشد.

⭕سایت Flight Aware : مختصات مربوط به هواپیما ها و سایر پرنده ها مختلف، که مدام به روز میشود.

⭕وبسایت Vessel Finder: بسیار شبیه Flight Aware یا Flightradar24 کار میکند که در آنها، مختصات مربوط به شناورهای دریایی مختلف، مدام به روز میشود، شامل کشتیهای بارکش، کشتیهای ماهیگیری، و البته قایقهای بادبانی. با کلیک روی دکمهی «ردیابی» در قسمت ثبت مشخصات شاهین مالتِ Vessel Finder ، هرکسی میتواند تحرکات اخیر این قایق بادبانی در دریای مدیترانه را ببیند.

بهرگیری از شبکه های اجتماعی در اوسینت (OSINT)

در دنیای اوسینت ابزارهایی وجود دارد که در حوزه شبکه های اجتماعی برای دسترسی به اطلاعات آزاد کارایی خوبی دارند، بعضی از این ابزار صرفاً مختص یک بستر هستند و بعضی دیگر برای چند بستر و یا تمامی بستر ها طراحی شده اند.

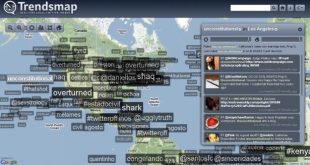

ابزارهای اوسینت در بستر توییتر می پردازیم

۱- مشاهده موضوع توئیتهای منتشر شده در جهان

این سایت به صورت لحظهای موضوع توئیتهایی که از گوشه و کنار جهان منتشر میشوند را نشان میدهد. این سایت بر اساس هشتگ(#) موضوعات را به نمایش میگذارد و بر این اساس متوجه میشوید که چه موضوعاتی در چه نقاطی از جهان اهمیت بیشتری دارند.

۳- وبسرویسOne Million Tweet Map

این سرویس یک میلیون توئیت آخر را در یک نقشه جهانی به نمایش میگذارد. این سرویس به تمامی توئیتهای موجود دسترسی ندارد، اما هر ثانیه توئیتهای جدید را ارائه میدهد. هنگامی که بر یک حادثه بزرگ نظارت میکنید، این سرویس اطلاعات زنده را در قالبی آسان به نمایش میگذارد.

۴- مشاهده لحظهای توئیتهای منتشر شده در جهان

این سایت در هر لحظه همه توئیتهای منتشر شده در جهان را نشان میدهد. هر یک توئیت که در نقطهای از جهان منتشر شود به صورت نقطه نورانی را روی نقشه این سایت نمایان میکند. نقاط نورانی این نقشه آنلاین نشان میدهد که مردمان آن منطقه علاقه بیشتری به توئیتر دارند. البته این وب سایت مدتی است که فعالیت خود را متوقف کرده است. البته این سایت در حال حاضر غیر فعال شده است.

نکته: در صورتی که علاقمند به شرکت در دوره های آموزشی اوسینت یا بهره برداری اطلاعاتی از منابع آشکار هستید، بر روی اینجا کلیک کنید.

آدرس کانال تلگرام سایت بیگ دیتا:

آدرس کانال سروش ما:

https://sapp.ir/bigdata_channel

جهت دیدن سرفصل های دوره های آموزشی بر روی اینجا کلیک کنید.

منابع:

https://en.wikipedia.org/wiki/Open-source_intelligence

.http://vital-int.com/vicas-empowering-you-with-vital-intelligence/

.http://cimsec.org/seeing-forest-trees-value-osint-u-s-navy/34897

https://inteltechniques.com/menu.html

https://payeshgar.net

Geo-locating imagery of SDF fighters around the Tabqa dam, Raqqa

Visits: 55957

برچسبOpen Source INTeligence OSINT Shodan.io TinEye Truecaller ابزارها اسینت اوسینت اوسینت (OSINT) تعریف اوسینت جاسوسی جاسوسی اطلاعات جاسوسی مودبانه جستجوی افراد جمع آوری اطلاعات از منابع باز چرخه اطلاعات روش ها گردآوری اطلاعات از منابع آشکار گوگل ترند مؤدبانه منابع آزاد اطلاعاتی منابع آشکار منابع اوسینت منابع اوسینت فارسی

همچنین ببینید

کانال تلگرامی و گروه تلگرامی با موضوع داده، کاوی هوش مصنوعی و بیگ دیتا

در میان کانال های متعدد تلگرامی نزدیک به 59 درصد در دسته ای قرار می …

4 دیدگاه

دیدگاهتان را بنویسید

برای نوشتن دیدگاه باید وارد بشوید.

خانه بیگ دیتا تحلیل شبکه های اجتماعی، متن کاوی، داده کاوی، اوسینت و داده های حجیم

خانه بیگ دیتا تحلیل شبکه های اجتماعی، متن کاوی، داده کاوی، اوسینت و داده های حجیم

سلام ممنون از مطالبتون فقط بهتر هست که بعضی از کلمات رو ترجمه نکیند

مثل deep web که “وب عمیق” نوشته بودین

خیلی جامع بود مرسی

عالی بود . مرسی از زحماتتون

سلام و عرض ادب

مطالبتون عالیه ممنون از زحماتتون

فقط امکان کپی کردن وجود نداره

من در حد ارائه کلاسی لازم دارم

اگه میشه راهنماییم کنید .